導入事例

2021/08/05

[導入事例] 株式会社リチェルカセキュリティ様

NVIDIA DGX A100 サーバを導入いただきました。

研究内容

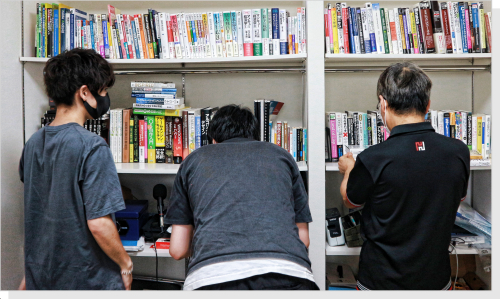

株式会社 リチェルカセキュリティ 代表 木村廉 様、黒米祐馬 様、市川遼 様にお話を伺いました。

日本初 「攻めのセキュリティ」 を専門としたプロフェッショナルチーム

株式会社リチェルカセキュリティ様は、日本初の「攻めのセキュリティ」を専門としたプロフェッショナルチームです。 在籍する技術者は国際カンファレンスでの登壇、世界的権威の大学・研究所での研究開発経験や大規模ソフトウェア開発への参画など、数多くの実績に裏打ちされた業界最高レベルのコンサルティングやトレーニングを主要事業として提供されています。

事業内容

▶研究開発 - Research and Development

エクスプロイト・ポストエクスプロイト自動化に向けた研究開発

▶脆弱性診断/ペネトレーションテスト - Vulnerability assessment

実世界で経験を積んだ高位CTFプレイヤーたちによる疑似攻撃

▶コンサルティング - Consulting

難解なセキュリティ課題の解決を徹底的にサポート

▶トレーニング - Training

オーダーメイド、最短経路でハッカーの思考法を伝授

NVIDIA DGX A100 サーバが攻めのセキュリティを加速させる

リチェルカセキュリティ様ではサイバー攻撃の対策やマルウェア解析などを業務とされており、情報セキュリティを主なフィールドとして活躍されております。AIを使ったセキュリティと聞くと、カメラから入力された画像をディープラーニングなどの機械学習技術で処理をし、何らかの目的のために推論をするようなシステムをなんとなく思い浮かべてしまいます。今回は最新のウルトラハイエンド GPU を搭載した NVIDIA 社アプライアンス AI サーバ NVIDIA DGX A100 を情報セキュリティのフィールドでどのように利用できるのかが気になりご質問をさせていただきました。

Q1:まずは、リチェルカセキュリティさまの業務内容を教えてください。

A1:わたしたちは、「攻めのセキュリティ」――サイバー攻撃技術に特化したスタートアップです。特に研究開発に力を注いでおり、その過程で得た知見を事業に還元、事業から得た知見を研究開発に還元するサイクルを回しています。目下、システムの脆弱性を自動的に発見するファジングという技術の研究開発を進めているところです。事業としては、お客様のシステムを精緻に分析、疑似攻撃を通じて脆弱性の有無を検証するペネトレーションテスト、お客様が安心安全なシステムをつくる手助けをするコンサルティング、そして攻撃者たるに必要な知識や思考法を鍛え上げるトレーニングを主軸に、攻撃者ならではの視点でお客様の課題を解決しています。

Q2:『攻めのセキュリティ』とはどんなセキュリティでしょうか。

A2:わたしたちは、セキュリティを「守りのセキュリティ」「攻めのセキュリティ」に二分して考えています。前者は、マルウェアを検出したり、脆弱性を緩和したりといった、防御のためのセキュリティを指します。これらのセキュリティ施策が重要なのは当然ですが、ともすると未知の攻撃に対して事後的にアプローチする形となりがちです。かつ、お客様にとっては防御策に対する固定費的なコストがかかってくる領域です。一方で、後者はシステムに脆弱性がないか調査し、あった場合はどのように攻略できるか検証するといった、サイバー攻撃技術を用いたセキュリティを指します。これは、実際に悪用される前に攻め方を知っておくことで、未知の攻撃に対しても的確な防御ができるようになるという発想です。お客様にとっては固定費的なコストではなく、よりビジネスに専心するための投資という意味合いが強くなります。

Q3:HPC テックはハイパフォーマンスコンピュータ分野に関わってきましたが、リチェルカセキュリティさまのような業務はあまりお客様にはおりません。昨今のセキュリティ業界はどのようになっているのか教えてください。

A3:セキュリティ業界は基本的に労働集約型の産業です。たとえば「守りのセキュリティ」の代表例であるマネージドセキュリティサービスでは、お客様の環境から吸い上げた多種多様なアラートの中から攻撃を検知、原因を究明します。ここで、攻撃の検知自体はいわゆる AI を用いたアプライアンスでもある程度可能ですが、原因の究明にあたってはアナリストの頭脳労働が欠かせません。また、たとえば「攻めのセキュリティ」の代表例である脆弱性診断では、規定された要件に基づいてお客様のシステムをスキャンし、脆弱性の有無と悪用可能性を調査します。ここで、システムのスキャン自体は既存のツールでもある程度可能ですが、悪用可能性の精査にはハッカーの頭脳労働が欠かせません。このように、セキュリティ業界は人手によってまかなわれているのです。ここには、人手だからこそ高度なことができるというメリットと、人手だからこそミスやムラがあったり、スケールさせにくかったり、せっかくの高度な人材をルーチンワークに縛り付け、真に創造的で高付加価値のハックから遠ざけてしまったりするデメリットがあります。わたしたちは、「攻めのセキュリティ」の領域において、研究開発を通じて高度なハッカーの思考法や経験をプログラム化、しくみ化していくことで、労働集約型からの脱却をめざしています。そして、ハッカーがより高度なハックに挑める場をつくりたいと思っています。

Q4:今回導入されたサーバはどのように活用されるか教えてください。

A4:ファジングの実験に活用します。ファジングとは、プログラムの入力に変異を施し、その脆弱性を自動的に発見する技術です。たとえば、画像ビューアは画像ファイルを入力として受け取りますが、ファジングでは与えられた画像ファイルに余計なデータを追加したり、あるいはデータを欠損させたりする処理を繰り返します。その繰り返しの結果として、画像ビューアをクラッシュさせ、脆弱性を誘発してしまうようなファイルを生成します。このようにして最終的な脆弱性にたどり着くまでには、強力なコンピューティングリソースによる膨大な試行錯誤が必要です。そこで、すでにディープラーニングの領域で膨大な試行錯誤を成し遂げてきた実績のある NVIDIA DGX A100 サーバの導入を決断しました。

Q5:Q4 の続きになりますが単純な計算性能だけでいえば AWS などのクラウドを利用するといった事も考えられます。

オンプレミス(ローカル)での導入になった経緯などを教えてください。

A5:オンプレミスで NVIDIA DGX A100 サーバを導入した理由はふたつあります。ひとつ目は、インフラ上の理由です。ファジングの実験をスムーズに実施するには、関連サーバ間との低遅延高帯域な通信を確立する必要がありました。そこで、クラウドではなく InfiniBand で通信できる形態を採用しました。ふたつ目は、システム上の理由です。ファジングでは、カーネルやハイパーバイザといった低レイヤーのシステムコンポーネントを扱うことが多々あります。クラウドではこうしたコンポーネントを自由自在に扱うことができません。そこで、オンプレミスでの導入を決断しました。

Q6:木村様、黒米様、市川様、最前線で行われている攻めのセキュリティに関してのお話をお聞かせいただき、ありがとうございました。

最後に今後予定されている研究やサービス(展望)がございましたら教えていただけますでしょうか。

A6:ありがとうございました。研究としては、ファジングの応用やファジングと連関するプログラム解析技術に取り組む予定です。また、開発中のファジングフレームワークを今年の秋頃にオープンソースソフトウェアとして公開する予定です。ファジングに取り組む研究者やユーザーの方々を増やすきっかけとなればと思っています。サービスとしては、こちらも秋頃に従来お客様ごとにオーダーメイドでおつくりしていたトレーニングとは別途、汎用的なトレーニングメニューを公開、受講できるしくみをつくろうとしています。真に先端的な攻撃技術を学び、安心安全なシステムをつくる糧としたい方にお越しいただければと思います。今後もサイバー攻撃から属人性を撤廃する取り組みを続け、サービスに還元していく所存ですので、どうぞよろしくお願いいたします。

導入システム

NVIDIA DGX A100 は、最新のアーキテクチャ“Ampere”を採用した NVIDIA A100 Tensor コア GPU を8基搭載したサーバです。新 Tensor コアを採用し、「TF32」と呼ばれる、FP32 と FP16 のハイブリッド方式で FP32 演算を行える仕組みを採用しています。前世代の NVIDIA V100 と比較すると約 20 倍の性能を実現しています。(FP32 演算 V100:15.7TFLOPS、A100:312TFLOPS)また、A100 GPU には 40GB HBM2 と 80GB HBM2e のメモリバージョンがあり、第3世代 NVLink でそれぞれ接続し A100 80GB メモリバージョンでは合計 640GBの大容量メモリと毎秒 2TB/s 超えの世界最速メモリ帯域幅を実現します。プロセッサに AMD EPYC 7742 を 2基搭載しており PCI-Express gen 4.0 をフル活用できます。ストレージには NVMe Gen 4.0 SSD を搭載、外部インターコネクトには Mellanox HDR 200Gbps を搭載しています。これらを備えた NVIDIA DGX A100 の AI 性能は 1ノードで 5PFLOPS に達します。

詳しくはこちら

カタログダウンロード

最後に

木村様、黒米様、市川様、ご多忙のところインタビューをさせていただき誠にありがとうございました。

少しでもお役にたてるよう、弊社も微力ながらお手伝いをさせていただきます。

ありがとうございました。